O que é Phishing, Tipos e Como se proteger deste golpe!

Aviso: as informações deste artigo podem estar desatualizadas. Recomendamos verificar a data de publicação.

Golpes de phishing são métodos utilizados por golpistas para obter informações pessoais, senhas, ou acesso remoto. Usualmente são feitos através de e-mail, sites e aplicativos falsos, além de redes sociais, aproveitando-se do descuido das pessoas.

Esse é o pesadelo de muitos investidores de criptomoedas, embora os ataques ocorram também em bancos tradicionais, e até mesmo em redes corporativas. Mesmo empresas com os mais avançados sistemas de segurança têm seus computadores invadidos dessa forma.

O que é phishing?

Phishing é uma ação fraudulenta para conseguir informações de outra pessoa, incluindo senhas, dados financeiros, bancários ou números de cartões de crédito.

- Phishing é adaptado do inglês “fishing”, que significa pescar.

- O hacker está buscando as suas informações pessoais para praticar o furto.

- Usualmente o atacante finge representar uma entidade ou empresa respeitável.

- É um jogo de tentativa e erro, portanto golpistas enviam milhares de mensagens.

- Idosos e usuários inexperientes acabam sendo as maiores vítimas.

Tipos de phishing

Existem diferentes golpes utilizando phishing, que podem ocorrer em diversas situações, utilizando-se de informações disponíveis para enganar os usuários. Usualmente direcionam para sites falsos, ou solicitam códigos para resetar as senhas em aplicativos e lojas.

Phishing no Facebook

Existem duas variações desse golpe. Na primeira, uma conta aleatória entra em contato, oferecendo algum produto ou serviço. A pessoa mostra empatia e ganha a confiança do usuário, que acaba clicando em links falsos ou informando dados pessoais.

Na modalidade mais perigosa, o atacante clona a conta de algum contato em sua lista, utilizando a mesma foto e nome de exibição. Nestes casos, usualmente pedem transferências de valores ou pagamento de boletos.

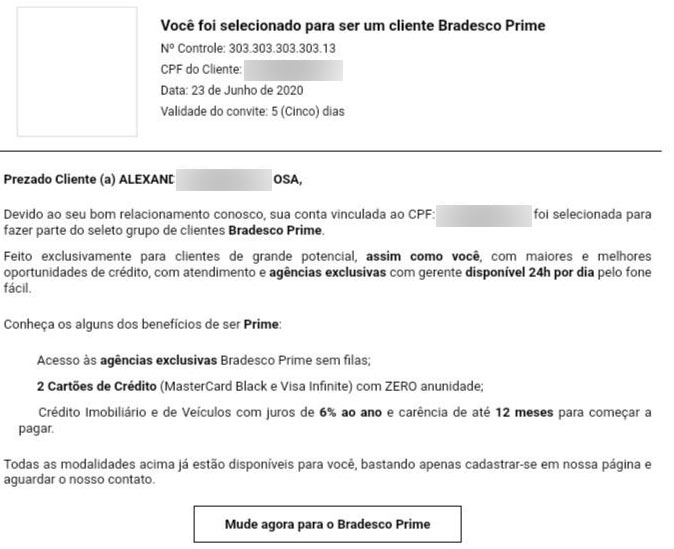

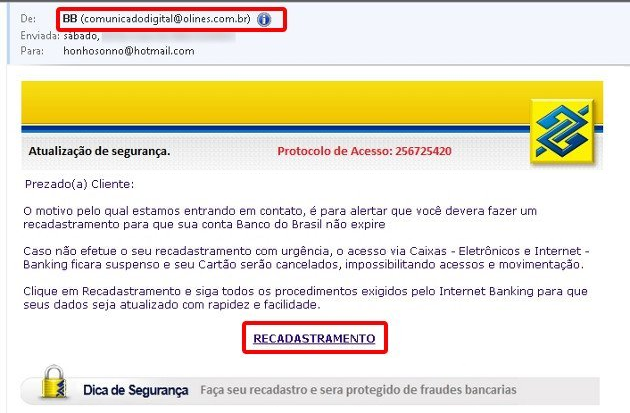

Phishing no e-mail

Repare como o link da mensagem direciona para um site malicioso.

O termo “blind phishing” se refere a uma pescaria às cegas, ou seja, aleatória. Ocorre via disparo de e-mails em massa, contando com a ingenuidade e desatenção do destinatário. Geralmente esses possuem algum link malicioso ou anexo com vírus.

Comunicação via e-mail do MB

Nosso único canal de atendimento é exclusivamente por e-mail, e não há nenhum tipo de comunicação solicitando dados por SMS ou contato telefônico e jamais vamos solicitar sua senha, e-mail ou 2FA por e-mail.

Qualquer mensagem suspeita deve ser ignorada e relatada imediatamente ao time de Compliance do MB: [email protected].

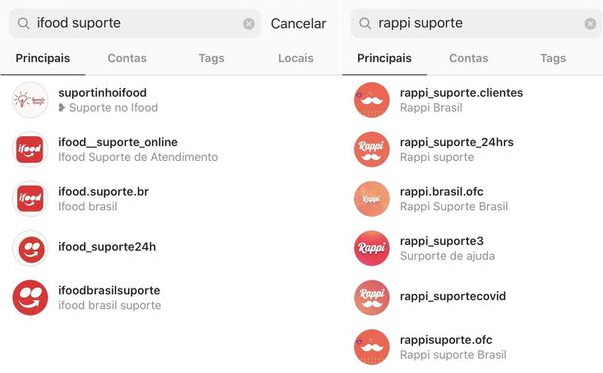

Phishing no Instagram

Ao fazer uma reclamação em redes sociais, ou mesmo no “Reclame Aqui”, os golpistas utilizam falsas contas de atendimento no Instagram para entrar em contato. Desse modo, solicitam o código de 4 ou 6 dígitos enviado para troca de senha, ganhando acesso à sua conta no aplicativo.

Phishing em mensagens

Também conhecido como “spear fishing”, ou pesca com arpão, nesse caso o alvo é específico. Primeiro são coletadas informações sobre a vítima, como nome de amigos e familiares. Em seguida, o hacker escreve uma mensagem personalizada, com a intenção de convencer a vítima a visitar um site ou a clicar em um link malicioso.

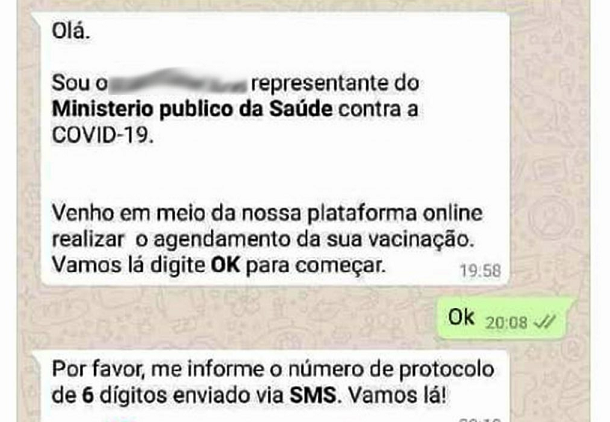

Phishing por Whatsapp

- O objetivo do atacante é conseguir o código de 6 dígitos enviado pelo Whatsapp.

- É frequente ao utilizar plataformas de anúncio na internet, onde o telefone do anunciante é exibido.

- Preste muita atenção ao receber links e códigos por SMS.

- Jamais informe seus tokens de segurança ou códigos recebidos no telefone.

Phishing no Starbucks

Também conhecido como “Pharming”, trata-se da modalidade mais difícil de ser detectada. Neste caso, o roteador é invadido, fazendo com que algum site visitado redirecione para um clone malicioso. Há versões que conseguem capturar senhas e até mesmo instalar softwares indesejados em celulares.

Ransomware, ou cyberjacking

O ataque em empresas pode ser feito de diversas maneiras, pois um único usuário da rede com um dispositivo contaminado pode espalhar para toda a rede. Ao clicar em um link malicioso, ou instalar um software com vírus, o atacante consegue ganhar acesso ao servidor, e pode ficar semanas ou meses inativos.

- Após coletar informações suficientes, o vírus apaga todos os arquivos da rede.

- O hacker deixa uma mensagem com informações sobre o resgate.

- O método de pagamento predileto dos criminosos são as criptomoedas.

- Apesar de anônimo, o rastro no blockchain, o banco de dados descentralizado, fica para sempre.

- Por isso, alguns destes hackers acabam presos ao enviar moedas para serviços centralizados, como as exchanges.

Veja neste outro artigo o que é Bitcoin e como funciona este anonimato que deixa rastros digitais para sempre.

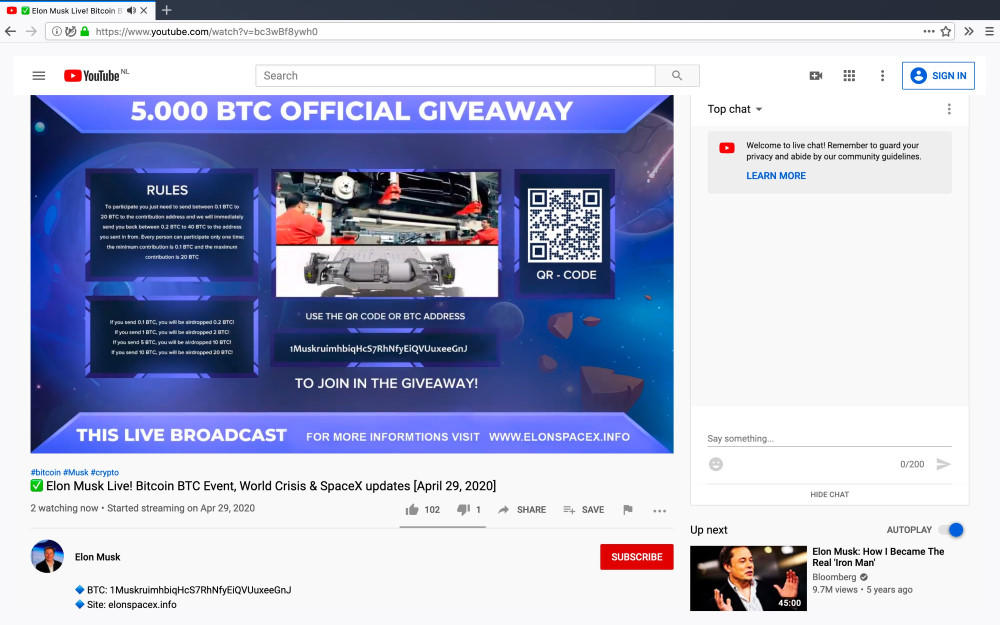

Phishing nas criptomoedas

Qualquer uma das modalidades anteriores pode ser utilizada para buscar informações, ou conseguir senhas dos investidores de criptomoedas. Os hackers utilizam contas falsas no Telegram ou Twitter fingindo se passar por funcionários do atendimento de exchanges.

Outro caso muito comum são e-mails ou posts patrocinados em redes sociais com falsas promoções e sorteios. É comum encontrar vídeos e lives no Youtube com mais de mil espectadores direcionando para sites maliciosos.

Criptomoedas diferem das ações de empresas e demais investimentos tradicionais pois suas transações são irreversíveis. Desse modo, verifique sempre se o endereço de destino de seus envios está correto.

Como se proteger do phishing?

O principal é você lembrar que uma empresa séria nunca irá solicitar a sua senha através do atendimento. Jamais forneça senhas ou tokens de acesso para terceiros!

Acompanhe outras dicas para evitar fraudes no vídeo abaixo:

Desconfie de tudo: temos uma tendência natural a confiar, e os hackers se aproveitam disso.

Na dúvida, faça tudo com calma, e entre em contato com a empresa em questão através do e-mail ou formulário de atendimento digitando corretamente o site no navegador.

Mantenha o antivírus atualizado

- Manter um bom antivírus atualizado é uma estratégia contra phishing.

- Estes serviços emitem alertas contra conteúdos suspeitos.

- Busque um antivírus de qualidade: Windows Defender, Avast, AVG, ou Kaspersky.

Verifique o cabeçalho e links nas mensagens

O cabeçalho do e-mail fornece indícios de golpes, por isso é importante verificar o remetente e eventuais links no corpo da mensagem. De preferência, acesse o site digitando o endereço correto no navegador.

Como a criptografia pode te proteger?

Já reparou naquele cadeado que aparece no navegador ao lado do endereço do site? Ao clicar neste ícone, você terá acesso aos dados do emissor deste certificado. Essa informação garante que os dados informados nesta página são criptografados, portanto não consegue ser visualizada por terceiros.

Veja neste outro artigo como a criptografia protege sua privacidade na internet, além de resguardar senhas e dados sigilosos.

Como denunciar phishing?

Através do Canal Abuse do MB: [email protected].

Ele é um canal público para receber denúncias de fraudes eletrônicas envolvendo, citando ou tentando se passar por qualquer empresa que compõe o Grupo 2TM.

Caso o assunto não seja relacionado às empresas do Grupo 2TM, é possível fazer uma denúncia no Google, buscando assim retirar a página maliciosa do ar. Redes sociais também oferecem funções para bloquear usuários indesejados e reportar posts com suspeita de golpes.